Trezor zählt neben Ledger zu den ältesten und renommiertesten Hardware Wallet-Herstellern. Der Grund für den Erfolg von Trezor liegt u. a. an der Kompatibilität zu verschiedenen Endgeräten und Betriebssystemen sowie der Tatsache, dass man mit diesem Wallet unterschiedlichste Kryptowährungen verwahren und verwalten kann.

Damit gehören die Produkte von Trezor seit Jahren zu den beliebtesten am Markt. Wie bei jedem Hardware Wallet versprechen auch diese Geräte eine verbesserte Sicherheit gegenüber herkömmlichen Wallet-Lösungen. Dies wird auch bei Trezor dadurch erreicht, dass die Private Keys in der Hardware hinterlegt sind. Der PC oder Mac fungieren dann nur noch als grafische Schnittstellen. Möchte man eine Transaktion anstoßen, dann muss man zwingend persönlichen Zugriff auf das Hardware Wallet haben.

Somit schützen auch Produkte von Trezor hervorragend vor Hacker-Attacken, Viren oder Phishing. In diesem Artikel wollen wir euch kurz die Features von Trezor vorstellen und insbesondere darauf eingehen, wie man das Wallet sicher aufsetzt, Backups einrichtet und wie man es wiederherstellt.

Was bieten Hardware Wallets von Trezor?

Trezor hat im Wesentlichen zwei Modellreihen, das etwas ältere Modell Trezor One und das jüngere Modell Trezor T. Während man mit Trezor One 18 verschiedene Kryptowährungen verwahren kann, sind es mit dem Modell T 51. Berücksichtigt man noch die verschiedenen Token-Standards wie etwa ERC-20, dann unterstützten beide Modelle zusätzlich mehrere tausend Token.

Um die Geräte nutzen zu können, koppelt man sie entweder mit dem PC oder dem Mac. Außerdem unterstützen sie Linux und eine App für Android ist ebenfalls in Planung. Trezor kann aber heute bereits über Geräte wie etwa Android Smartphones mit Software von MetaMask oder MyCrypto beispielsweise genutzt werden.

Die Software am gekoppelten Endgerät dient hierbei nur als Benutzeroberfläche, während alle Transaktionen per Knopfdruck direkt am Trezor zur Freigabe bestätigt werden müssen. Das Hardware Wallet kann mit einer PIN gesichert werden und beim Modell T steht zudem eine Passphrase optional zur Verfügung. Eine Besonderheit der Geräte ist die Tatsache, dass es sich um Open Source-Entwicklungen handelt. Daher sind alle Modelle und die dazugehörige Software komplett quelloffen, was die Sicherheit zusätzlich erhöht, weil alle Komponenten von jedermann auditiert und verbessert werden können.

Wie richte ich meinen Trezor ein?

Wie du dein Gerät Schritt für Schritt einrichtest, entnimmst du am besten der Bedienungsanleitung des Herstellers. Grundsätzlich unterscheidet sich die Einrichtung der beiden Modelle von der Art der Einrichtung anderer Hersteller wie beispielsweise Ledger. So beginnt man zuerst mit der Installation der Software „Trezor Bridge“, bevor es mit der Einrichtung des Hardware Wallets losgehen kann.

Dies ist insofern ein besonderer Schritt, weil Modelle von Ledger zum Beispiel direkt nach Erhalt eingerichtet werden können. Bei Trezor beginnt man jedoch zunächst damit, die Firmware für das Gerät über die sogenannte Bridge einzurichten. Im Anschluss daran folgt die Erstellung des Seeds, der nicht am PC bzw. Mac angezeigt wird, sondern dessen Ausgabe direkt auf dem Hardware Wallet erfolgt. Er umfasst im Standardfall 24 Wörter, die man sich zunächst aufschreiben und im Anschluss daran besonders gut verwahren sollte. Dieser sogenannte Seed lässt sich außerdem auch mit anderen Wallets verwenden, falls das Gerät einmal beschädigt werden sollte oder du ein anderes verwenden möchtest.

Das Shamir Backup

Bis hierhin unterscheidet sich die Einrichtung nur unwesentlich von der anderer Hersteller oder Modelle. Jedoch bietet sich mit dem Modell T eine Option an, die diesem Hardware Wallet exklusiv vorbehalten ist: Die sogenannten Shamir Backups. Diese ähneln einem Multi KeySetup, nur dass an Stelle mehrerer Keys mehrere Seeds erstellt werden. Dazu legt man zunächst einen Threshold fest, der benötigt wird, um das Wallet wiederherzustellen. So könnte man bis zu 16 Seeds erstellen und beispielsweise festlegen, dass jeweils 4 davon ausreichen, um das Wallet wiederherzustellen.

Der Vorteil dieser Methode ist, dass man die verschiedenen Seeds - im Kontext eines Shamir Backups „Recovery Shares“ genannt - an verschiedene Personen oder Orte verteilen kann. Jeder Inhaber eines einzelnen Share kann nicht auf das Wallet zugreifen und weiß nicht, wo er die restlichen Recovery Shares finden könnte oder wie viele er effektiv benötigt.

Dies ist zwar erheblich sicherer als beispielsweise einen Seed mit 24 Wörtern aufzuteilen, aber man sollte vor der Erstellung bedenken, dass wenn genügend Shares verloren gehen, das Wallet wahrscheinlich nicht wiederhergestellt werden kann. Somit löst das Shamir Backup zwar das Problem, den gesamten Private Key an einem Ort zu verwahren und Dritten vertrauen zu müssen, aber das Verlustrisiko lässt sich nicht vollständig eliminieren.

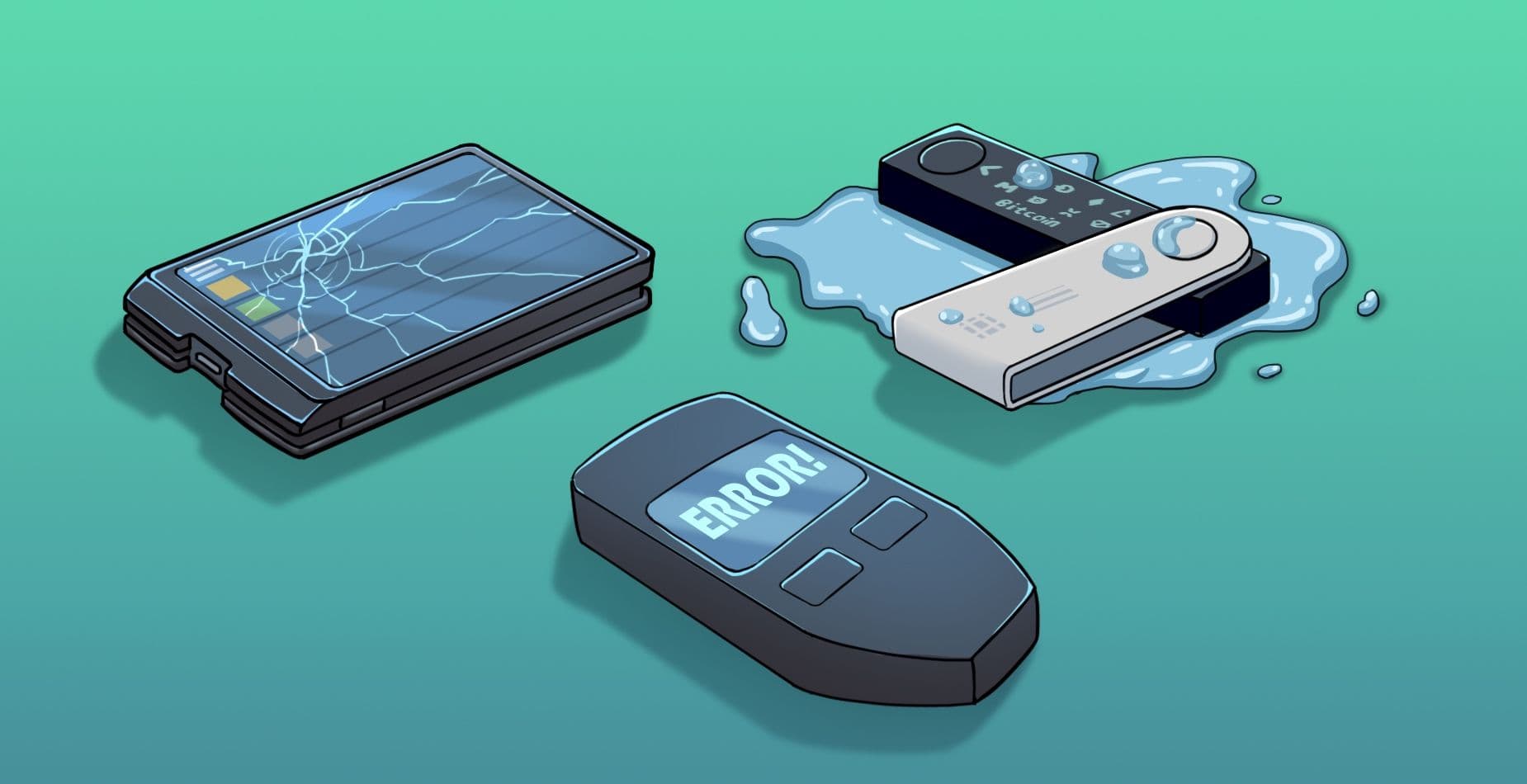

Welche Gründe führen zu einem Verlust des Zugriffs auf Trezor Hardware Wallets?

Die häufigsten Gründe, warum Nutzer den Zugriff auf ihr Wallet verlieren, sind im Kern auf menschliche Fehler zurückzuführen:

- Verlust oder Beschädigung des Geräts: Hierbei wird der Trezor verlegt oder unterwegs verloren. Ebenfalls problematisch ist eine Beschädigung des Geräts durch unsachgemäße Nutzung oder Unfälle.

- PIN vergessen: Der PIN-Code ist zwar relativ kurz und lässt sich leicht merken, aber gerade, wenn man das Wallet lange Zeit nicht nutzt, kann man schnell Gefahr laufen den PIN zu vergessen.

- Fehlende Recovery Shares: Nutzt man die Shamir Backups, dann kann es passieren, dass zu viele Shares verloren gehen oder zerstört werden. Nur wenn man den benötigten Threshold erreicht, ist eine Wiederherstellung möglich.

- Seed Phrase unvollständig: Sichert man ein Wallet über die Seed Phrase ab, dann kann es dazu kommen, dass ein Teil unleserlich wird oder bewusst oder unbewusst lückenhaft oder in der falschen Reihenfolge notiert wurde.

- Es ist auch möglich, dass Nutzer die optionale Passphrase verlieren, um den Zugriff auf die gespeicherten Kryptowährungen zusätzlich zu schützen. Wenn diese Passphrase verloren geht, ist es nicht mehr möglich auf die Coins zuzugreifen.

In den ersten vier Fällen setzt eine Wiederherstellung voraus, dass man sich an die fehlenden Bruchstücke wieder erinnert oder mit professioneller Hilfe wiederherstellen lässt oder am Ende doch noch ein vollständiges Backup findet, welches durchaus in Vergessenheit geraten sein kann. Im letzten Fall ist es notwendig, sowohl die Seed Phrase als auch die optionale Passphrase zu rekonstruieren, um die Wiederherstellung erfolgreich durchführen zu können.

Ich habe den Zugang verloren, was kann ich jetzt machen?

Das Wichtigste ist, Ruhe zu bewahren und vorschnelle Eigenreparaturen zu vermeiden, die die Situation möglicherweise verschlimmern könnten. Sichere umgehend alle verfügbaren Daten. Wenn du professionelle Unterstützung benötigst, ist ReWallet, dein Experte für die Wiederherstellung von Krypto-Wallets, nur einen Klick entfernt.

Kontaktiere ReWallet direkt, um uns erste Informationen zu deinem Anliegen zu übermitteln. Unsere Experten, die sich auf die Wiederherstellung von Krypto-Wallets spezialisiert haben, werden sich umgehend mit dir in Verbindung setzen, um die nächsten Schritte sorgfältig zu besprechen und die beste Vorgehensweise für deinen Fall zu ermitteln.

Mehr zum Thema Hardware Wallets

Du möchtest mehr über das Thema Hardware Wallets erfahren oder bist dir nicht sicher, welches Hardware Wallet am besten zu deinen Sicherheitsanforderungen passt? Dann empfehlen wir dir unsere Artikel:

Ledger Wallet wiederherstellen

In diesem Artikel über das Hardware Wallet des französischen Herstellers Ledger findest du alle Informationen rund um die Einrichtung, Sicherheit und die Wiederherstellung des Ledger Hardware Wallets.

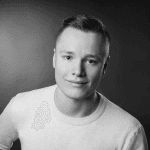

Bitbox Wallet wiederherstellen

Die Bitbox ist eine der beliebtesten Hardware Wallets der DACH-Region. Finde heraus, was die BitBox zu bieten hat und was du tun kannst, solltest du den Zugang zu deiner BitBox verloren haben.